Уважаемые читатели! В связи с тем, что при сборе материала для настоящего исследования была некорректно оценена функциональность представленной в обзоре системы МОТИВ, редакцией по своему усмотрению была произведена корректировка диаграмм для более точного отражения функциональности указанного продукта. В исправленных диаграммах указана функциональность системы МОТИВ версии 1.1, существовавшей на момент отбора участников тестирования (март 2010 года). Возможно, что некоторые параметры других систем также оценены некорректно.

Также напоминаем вам, что на данный момент материал сильно устарел и не может являться основанием для оценки функциональности современных версий указанных систем или соотношения между ними.

В современной организации системы электронного документооборота (СЭД) становятся обязательным элементом ИТ-инфраструктуры. С их помощью повышают эффективность деятельности коммерческие компании и промышленные предприятия, а в государственных учреждениях на базе технологий электронного документооборота решаются задачи внутреннего управления, межведомственного взаимодействия и взаимодействия с населением. Общепринятой аббревиатурой является СЭД, хотя наравне с ней также используются САД (система автоматизации делопроизводства), СЭДО (система электронного документооборота) и САДО (система автоматизации документооборота).

Система электронного документооборота (СЭД) - организационно-техническая система, обеспечивающая процесс создания, управления доступом и распространения электронных документов в компьютерных сетях, а также обеспечивающая контроль над потоками документов в организации.

Изначально системы этого класса рассматривались лишь как инструмент автоматизации задач классического делопроизводства, но со временем стали охватывать все более широкий спектр задач. Сегодня разработчики СЭД ориентируют свои продукты на работу не только с корреспонденцией и ОРД (организационно-распорядительными документами), но и с различными внутренними документами (договорами, нормативной, справочной и проектной документацией, документами по кадровой деятельности и др.). СЭД также используются для решения прикладных задач, в которых важной составляющей является работа с электронными документами: управление взаимодействием с клиентами, обработка обращений граждан, автоматизация работы сервисной службы, организация проектного документооборота и др. Фактически системой электронного документооборота называют любую информационную систему, обеспечивающую работу с электронными документами.

Рынок СЭД в последние годы является одним из самых динамично развивающихся сегментов отечественной ИТ-индустрии. В 2009 году, по данным IDC, на фоне практически 50-процентного сокращения объемов общего рынка программного обеспечения в России, данный сегмент показал высокую устойчивость. Его спад по данным за 2009 год составил не более 20-25%. В численном выражении объем рынка СЭД на сегодня, по данным CNews Analytics, составляет около 220-250 млн. долл.

Потребителями технологий электронного документооборота являются различные по масштабу и специфике деятельности организации. Традиционно ключевым потребителем СЭД остается государственный сектор. По данным экспертов, порядка 30% проектов по внедрению технологий электронного документооборота приходится на государственные учреждения. При этом важно, что именно интерес со стороны государства стал основой устойчивости рынка СЭД, который даже в условиях кризиса получил существенный импульс развития. Электронный документооборот был назван ключевым элементом концепции «электронного правительства», реализация которой должна способствовать устранению бюрократических препон при взаимодействии государства, населения и бизнеса, а также снижению коррупции. В качестве особенности реализации проектов в органах государственной власти и крупных государственных институтах стоит отметить повышенные требования к информационной безопасности. Речь идет о построении (разработке) на базе тиражируемых программных продуктов защищенных систем электронного документооборота.

О разработчиках СЭД

Выбирая решения класса СЭД, заказчик рассматривает различные варианты: коробочное решение, решение на базе платформы или заказная разработка. Российские разработчики в основном предлагают готовые решения, а западные выступают в качестве поставщиков платформ, на базе которых реализуются проектные решения и заказные разработки. По статистике в структуре рынка на долю российских разработчиков приходится порядка 95% от общего количества проектов по внедрению СЭД. Одним из объяснений является то, что в России до сих пор сильна специфика работы с документами, основывающаяся на отечественных традициях управления.

Стоит отметить, что ряд поставщиков начали предоставлять СЭД заказчикам в режиме SaaS (Software as a Service), но пока данный подход в силу целого ряда причин (доверие к провайдеру, качество и надежность каналов связи) скорее рассматривается как форма знакомства с возможностями системы, а не как реальный подход к автоматизации документооборота.

Одним из формирующихся трендов является использование для работы с документами систем класса ECM (Enterprise content management).

По материалам свободной энциклопедии (Википедии):

Enterprise content management (ECM) - управление информационными ресурсами предприятия или управление корпоративной информацией.

В рамках концепции ECM документооборот рассматривается как одна из задач обеспечения работы с корпоративной информацией. Сторонником данного подхода являются в основном западные разработчики. И хотя в России спрос на подобные технологии еще находится в стадии формирования, во многих отечественных СЭД уже реализованы различные компоненты ECM: управление документами, управление образами документов, долговременное хранение документов, управление потоками работ (Workflow), коллективная работа с документами. Принципиально технологии ECM отличаются от СЭД более глубокой проработанностью вопросов управления веб-контентом и мультимедиа-контентом.

Государственные инициативы вокруг «Электронного документа»

В 2009-2010 годах в России начали реализовываться несколько глобальных государственных инициатив, связанных с организацией официального электронного взаимодействия между государством, населением и бизнесом, направленных на повышение уровня проникновения информационных технологий в различные аспекты государственной и общественной жизни. К ним следует отнести утверждение перечня государственных услуг, предоставляемых населению через Интернет, и утверждение положений о системе межведомственного документооборота, которые стали первыми важными шагами на пути реализации концепции «электронного правительства».

Важно отметить, что вопрос о правовой базе электронного документа до сих пор остается открытым. Сегодня деятельность участников электронного документооборота регламентируется законами и положениями об использовании электронно-цифровой подписи (ЭЦП), ГОСТ и инструкциями по делопроизводству и архивному делу, законами и положениями об информационных технологиях. Получается, что на государственном уровне определены правила и порядок работы с документами, есть требования по обеспечению безопасности к информационным системам, но в законодательстве до сих пор не определен правовой статус электронного документа.

Стандарты в области СЭД

Сегодня деятельность разработчиков СЭД практически не регулируется. Развивая программные продукты и реализуя проекты по внедрению, разработчики и поставщики в той или иной степени ориентируются на следующие нормативные и правовые документы:

- ГОСТ Р 51141-98. Делопроизводство и архивное дело. Термины и определения (утв. постановлением Госстандарта РФ от 27 февраля 1998 г. № 28);

- Федеральный закон от 10 января 2002 г. № 1-ФЗ «Об электронной цифровой подписи» (в ред. от 08.11.2007);

- ГОСТ Р 6.30-2003. Унифицированная система организационно-распорядительной документации. Требования к оформлению документов (утв. постановлением Госстандарта РФ от 3 марта 2003 г. N 65-ст);

- Постановление Правительства РФ от 22 сентября 2009 г. № 754 «Об утверждении Положения о системе межведомственного электронного документооборота»;

- Федеральный закон от 27 июля 2006 г. № 149-ФЗ «Об информации, информационных технологиях и о защите информации».

При реализации проектов по внедрению СЭД, в случае работы с персональными данными необходимо руководствоваться требованиями Федеральных законов от 27 июля 2006 г. N 152-ФЗ «О персональных данных» и от 27 декабря 2009 г. N 363-ФЗ «О внесении изменений в статьи 19 и 25 Федерального закона «О персональных данных».

Так как ГОСТы носят рекомендательный характер, то разработчики закладывают в свои решения максимальную гибкость, чтобы на базе системы можно было, в зависимости от заказчика, реализовать различные схемы работы с документами. Зачастую архитектура и логика работы системы должны обеспечивать различные и, порой, противоположные подходы к автоматизации документооборота. Отсутствие общепринятых стандартов является проблемой не только для разработчиков, но и для заказчиков, так как выбор требований к СЭД становится слишком субъективной задачей. Предприятия зачастую не могут ориентироваться даже на отраслевые практики (подобный подход хорошо себя зарекомендовал при выборе поставщика ИТ-систем класса ERP, CRM, HRM и др.). Правила и регламенты работы с документами могут отличаться от предприятия к предприятию не только в рамках одной отрасли, но даже в рамках одной группы компаний. Несколько простых примеров: работает ли предприятие по ГОСТам или нет? Насколько четко работа с документами соответствует ГОСТам? Готово ли высшее руководство работать в системе или за топ-менеджмент будут работать помощники и секретари? Используется ли на предприятии какая-нибудь из западных практик управления? Какие инструменты автоматизации сотрудники используют в работе? И хотя в целом комплекс задач электронного документооборота достаточно понятен, способы их реализации сильно разнятся. Получается, что одно из главных требований, предъявляемых к разработчикам современной СЭД, - предложить адекватное по цене, качеству и срокам внедрения решение независимо от специфики работы заказчика (другими словами - удовлетворяющее любой специфике).

Технические возможности современных систем электронного документооборота

В обзоре рассмотрены девять наиболее распространенных в России СЭД: Directum (Directum), DocsVision (DocsVision), Globus Professional (Проминфосистемы), PayDox (Paybot), 1С:Документооборот (1С), Босс-референт (БОСС - Референт, ГК АйТи), ДЕЛО (ЭОС), ЕВФРАТ (Cognitive Technologies), МОТИВ (Мотив). Мы сознательно не включили в него решения российских разработчиков на базе платформы Documentum (EMC Documentum), так как в этом случае нельзя говорить о какой-либо определенной функциональности и тиражируемости. Для подготовки обзора использовалась информация из открытых источников: информационные материалы и демонстрационные версии программных продуктов. Представленный взгляд на СЭД - попытка оценить возможности и готовность программных продуктов решать актуальные задачи организации электронного документооборота на предприятии.

Критерии, выделенные в обзоре, помогут вам проанализировать возможности рассматриваемых решений с точки зрения технической реализации тех или иных задач СЭД. Все возможности разбиты на семь функциональных контуров:

- регистрация и ввод документов;

- работа с документами;

- управление потоками работ (Workflow) и контроль;

- поиск и анализ информации;

- информационная безопасность;

- поддержка бумажного документооборота;

- стандартные средства настройки.

В отдельную таблицу были вынесены общие характеристики систем.

В обзоре приводится ряд очевидных критериев, присущих всем рассматриваемым системам (и всем системам класса СЭД, в принципе), и критерии, которые позволяют отличать решения друг от друга. В целом, функциональные возможности систем совпадают, и лишь подробная детализация некоторых принципиальных задач документооборота и особенности их реализации позволяют сделать сравнение различных решений. Стоит отметить, что по всем приведенным в обзоре системам имеется достаточно большая практика внедрений. Эти системы используются сотнями организаций для автоматизации документооборота. Кроме указанных решений, на рынке присутствует еще более 50 программных продуктов, не получивших большого распространения.

Если проанализировать новые версии систем, занимающих лидирующие позиции на рынке, то стоит отметить, что последние три года их развитие был направлено в основном на совершенствование сервисных возможностей, так как базовые возможности в той или иной форме уже были реализованы ранее. Если говорить о новых технических возможностях, то можно отметить потенциал развития СЭД в сторону управления различного вида контентом (мультимедиа), использование технологий автопроцессинга и разбора содержания документа. Но пока подобная функциональность для СЭД не является обязательной, и самое главное - спрос на нее в России до конца не сформировался.

При сравнении функциональных возможностей СЭД приняты следующие обозначения:

- «+» - возможность реализована;

- «+/−» - возможность доступна в рамках ограниченной функциональности или требуется приобретение дополнительного ПО;

- «−» - возможность не реализована.

Таблица 1. Общие характеристики наиболее популярных СЭД

Рис. 1. Общие характеристики наиболее популярных СЭД

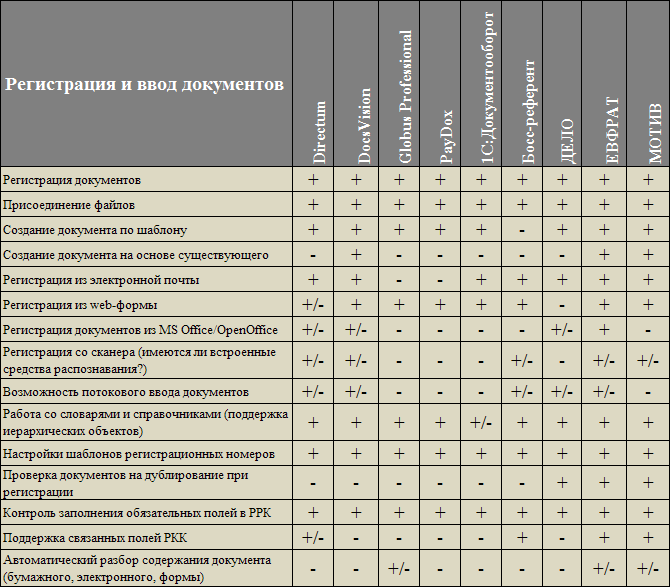

Таблица 2. Регистрация и ввод документов

Рис. 2. Регистрация и ввод документов

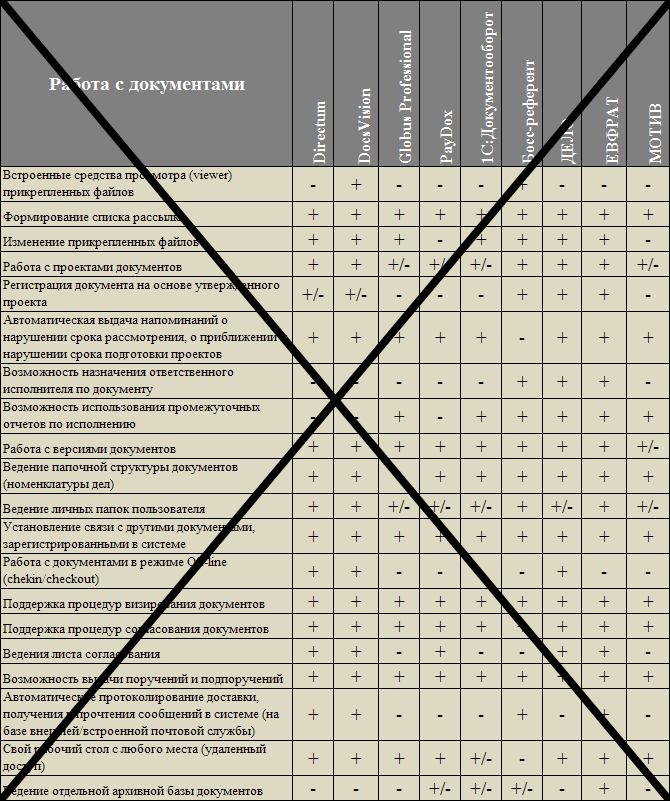

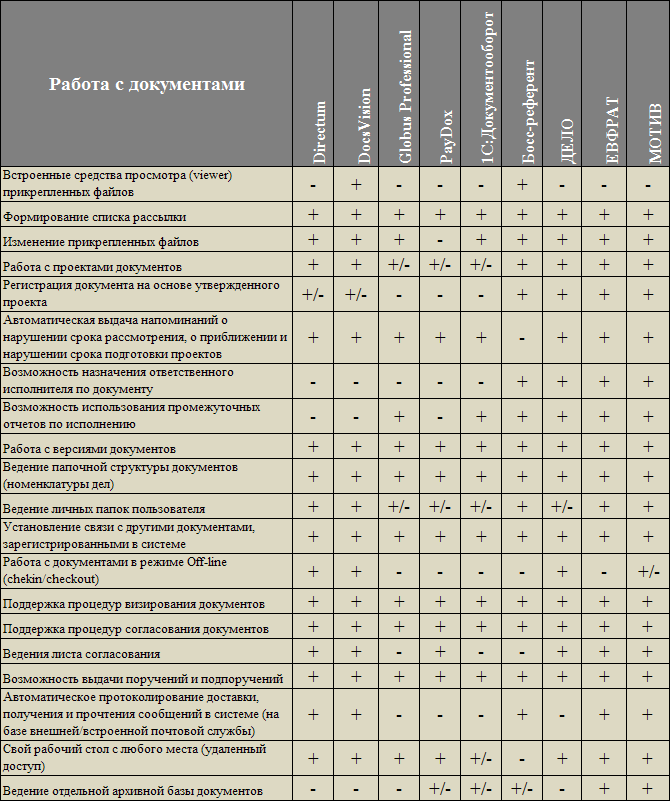

Таблица 3. Работа с документами

Рис. 3. Работа с документами

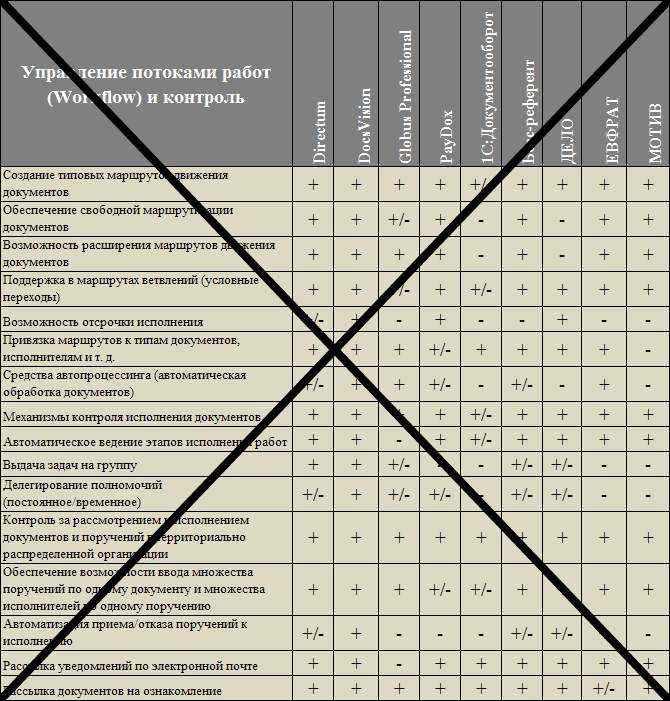

Таблица 4. Управление потоками работ (Workflow) и контроль

Рис. 4. Управление потоками работ (Workflow) и контроль

Таблица 5. Поиск и анализ информации

Рис. 5. Поиск и анализ информации

Таблица 6. Информационная безопасность

Рис. 6. Информационная безопасность

Таблица 7. Поддержка бумажного документооборота

Рис. 7. Поддержка бумажного документооборота

Таблица 8. Стандартные средства настройки

Рис. 8. Стандартные средства настройки

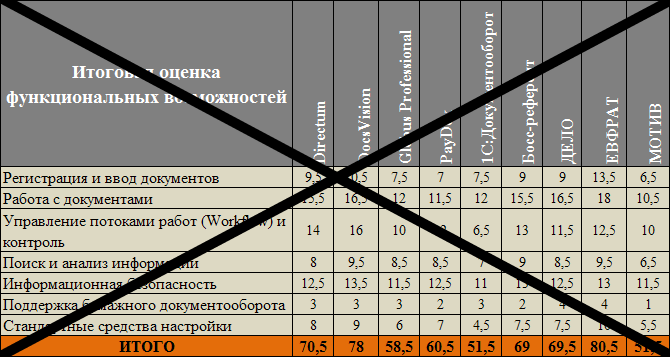

Таблица 9. Итоговая оценка функциональных возможностей СЭД

Рис. 9. Итоговая оценка функциональных возможностей СЭД

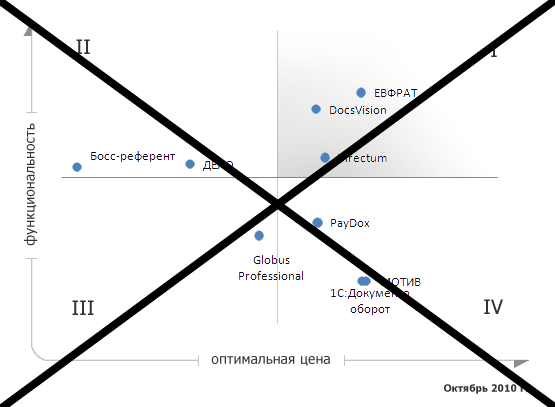

Для проведения комплексной оценки рассмотрим представленные СЭД по понятному всем соотношению «цена/функциональность». Третий немаловажный критерий - «Срок внедрения» - мы не рассматриваем, так как он сильно зависит не только от предоставляемых системой инструментов настройки, но и от квалификации и мотивированности проектной команды. Ниже показано положение систем по соотношению «оптимальная цена/функциональность» для небольших проектов (на 20 пользователей) и для достаточно крупных проектов (на 100 пользователей).

Диаграмма 1. «Оптимальная цена/функциональность» СЭД (20 пользователей)

Рис. 10. «Оптимальная цена/функциональность» СЭД (20 пользователей)

Диаграмма 2. «Оптимальная цена/функциональность» СЭД (100 пользователей)

Рис. 11. «Оптимальная цена/функциональность» СЭД (100 пользователей)

Данные диаграммы построены по принципу «магического квадранта Gartner», в котором оптимальное соотношение по критерию «оптимальная цена/функциональность» имеют системы, расположенные в I квадранте. Во II и IV квадрантах диаграммы располагаются системы, не обладающие сбалансированными показателями цены и функциональности.

Выбранный для исследования критерий позволяет оценить различные СЭД с точки зрения их готовности решать реальные задачи электронного документооборота на современном предприятии. В группу лидеров как в случае небольших проектов (Диаграмма 1), так и крупных проектов (Диаграмма 2) вошли системы Directum, DocsVision, МОТИВ и ЕВФРАТ. Остальные системы расположились в II и IV квадрантах. Исключение составила лишь система ДЕЛО, которая также попала в I квадрант диаграммы для СЭД на 20 пользователей. Результаты, полученные СЭД Globus Professional, PayDox, 1С:Документооборот, Босс-референт, ДЕЛО, показывают, что эти системы не предлагают комплексного подхода для автоматизации работы с документами, а являются нишевыми предложениями, ориентированными на решение лишь определенного класса задач электронного документооборота. Отсутствие систем в III квадранте объясняется тем, что в обзоре рассматривались наиболее распространенные в России СЭД, а не все системы, предлагаемые в настоящее время заказчикам.

Надеемся, что представленный обзор будет полезен вам при выборе системы. Хочется отметить, что, внедряя СЭД сегодня, организация не только повышает эффективность деятельности, но и, что очень важно, получает ценный опыт и практику работы в новых условиях - в условиях электронного документооборота.

P. S. Для подготовки обзора использовались только публично доступные материалы с официальных сайтов производителей СЭД. После публикации статьи выяснилось, что из-за неполного описания продуктов компанией «Промышленные информационные системы», информация об их решении неточна. Мы изучим этот вопрос детально и опишем результаты в следующем материале.

Документы являются основными информационными ресурсами любой организации, работа с ними требует правильной постановки. Документы обеспечивают информационную поддержку принятия управленческих решений на всех уровнях и сопровождают все бизнес-процессы.

Документооборот - это непрерывный процесс движения документов с момента их создания или получения до завершения исполнения или отправления, объективно отражающий деятельность организации и позволяющий оперативно ей управлять. Эффективный документооборот является обязательной составляющей эффективного управления. Документооборот исключительно важен для правильной организации финансового и управленческого учёта.

Электронный документооборот — система ведения документации, при которой весь массив создаваемых, передаваемых и хранимых документов поддерживается с помощью информационно-коммуникационных технологий на компьютерах, объединенных в сетевую структуру, предусматривающую возможность формирования и ведения распределенной базы данных. При этом не отрицается использование бумажных документов, но приоритетным признается электронный документ, создаваемый, корректируемый и хранимый в компьютере.

Системы электронного документооборота формируют новое поколение систем автоматизации предприятий. Основными объектами автоматизации в таких системах являются документы (в самом широком их понимании, от обычных бумажных до электронных любого формата и структуры) и бизнес-процессы, представляющие как движение документов, так и их обработку. Данный подход к автоматизации предприятий является одновременно и конструктивным и универсальным, обеспечивая автоматизацию документооборота и всех бизнес-процессов предприятия в рамках единой концепции и единого программного инструментария.

Мировому рынку СЭД более 20 лет (российский рынок СЭД начал формироваться в середине 1990-х). Разработкой приложений в области электронного документооборота в мире занимаются сотни компаний. СЭД изначально создавались с целью помочь предприятиям структурировать и совершенствовать их работу с документами. Но явную нацеленность на работу с бизнес-процессами как упорядоченными потоками документов и задач СЭД демонстрируют только в последнее время.

Инструментарий, входящий в СЭД, позволяет реализовать технологии электронного документооборота в любой компании, независимо от ее численности и формы собственности. В числе конечных приложений автоматизации документооборота - регистрация корреспонденции (входящие, исходящие), электронный архив документов, согласование и утверждение ОРД, контроль исполнения документов и поручений, автоматизация договорного процесса, управление библиотекой книг (book management), библиотека регламентов управленческих процедур, оформление командировок, организация внутреннего информационного портала предприятия и его подразделений, система контроля выполнения должностных инструкций.

В большинстве случаев, серверная часть СЭД состоит из следующих логических компонентов (которые могут располагаться как на одном, так и на нескольких серверах): хранилища атрибутов документов (карточек), хранилища документов, сервисов полнотекстовой индексации. Хранилище атрибутов и хранилище документов часто объединяют под общим названием «архив документов». Для хранения атрибутов в большинстве СЭД используются СУБД Oracle, Sybase, MS SQL Server и Informix, обеспечивающие поиск документов по атрибутам. Для хранения непосредственно содержимого документов в большинстве СЭД применяются файл-серверы MS Windows NT, Novell NetWare, UNIX и др. В этом случае могут быть реализованы и гетерогенные комбинации сетевых сред. Например, база данных с атрибутами документов может работать под управлением ОС UNIX в сети TCP/IP, а сами документы могут храниться под ОС Novell NetWare в сети IPX/SPX.

Доступ к базе данных осуществляется через браузер (как правило, поддержку браузера определяет разработчик созданного интерфейса). Возможен доступ как по локальной сети (внутренней), так и через Интернет (внешний). Документы сохраняются или загружаются в определенные выделенные папки организации. Папки распределены в соответствии с иерархической структурой подразделения организации.

Все СЭД построены по модульному принципу, а их API-интерфейсы являются открытыми. Это позволяет добавлять к СЭД новые функции или совершенствовать уже имеющиеся. Ключевой возможностью СЭД является высокая степень их интеграции с различными программными приложениями за счет использования технологий OLE Automation, DDE, ActiveX, ODMA, MAPI и др. В большинстве распространенных СЭД реализована интеграция с наиболее известными ERP-системами (в частности, с SAP R/3, Oracle Applications и др.).

Вопрос классификации СЭД достаточно сложен вследствие быстрого развития рынка этих систем. Начиная с 2001 года всё большую популярность стала набирать концепция «управление корпоративным контентом» (Enterprise Content Management — ECM), предполагающая управление любым контентом, а не только содержанием документов. Сегодня понятие документооборота связано, например, с системами делопроизводства, управления бизнес-процессами (Business Process Management, BPM), системами управления контентом (Content Management System, CMS), системами управления жизненным циклом изделия (Product Lifecycle Management, PLM), а также системами документооборота, которые занимаются сохранением и архивированием материалов, порождаемых предприятием в процессе работы. На Западе для внутренних систем документооборота сформировалась концепция Enterprise 2.0, в соответствии с которой инструменты социальных сетей, блогов, мгновенных сообщений и открытых энциклопедий адаптируют для корпоративных нужд. В России особенно важным сейчас представляется развитие межведомственного электронного обмена документами.

Источники: «Яндекс.Словари», DOC-Online.ru, «Википедия», Computerworld Россия, ITeam, «IT-КонсультантЪ»

12. Охарактеризуйтепринципы современной организации электронного документооборота, включаяИнтернет-порталы

Помнению отрасл-х аналитиков, электр. документооборот (ЭД) вкл.: созданиедокументов, их обработку, передачу, хранение, вывод инф-ции, циркул-ей ворг-ции/предпр-ии, на осн. исп-ния комп. сетей.

Подупр-нием ЭД (в общ. сл.) принято понимать орг-цию движения док-тов м/уподраздел-ями предпр-ия/орг-ии, группами поль-лей или отд-ыми поль-лями. Поддвиж-ем док-тов подразум-ся не их физич. перемещение, а передача прав на ихприменение с уведомлением конкретных поль-елей и контролем за их исполнением.Главное назн-ние СЭД - это орг-ция хранения электрон. док-тов, а также работы сними (в частности, их поиска как по атрибутам, так и по содержимому). Осн-ымиполь-лями СЭД явл-ся крупные гос-ные орг-ции, предпр-ия, банки, крупныепромышл-ые предпр-ия и все прочие стр-ры, чья деят-сть сопровожд-ся большимобъёмом создаваемых, обрабат-ых и хранимых док-тов.

Основныесвойства СЭД

Открытость.Все СЭД построены по модульному принципу, а их API-интерфейсы (набор готовыхклассов, ф-ций, стр-р и констант, предоставл-х прилож-ем (библ-кой, сервисом)для её исп-ния во внешн. программ-х продуктах) явл-ся открытыми. Это позволяетдобавлять к СЭД новые ф-ции или совершенств-ть уже имеющиеся.

Высокаястепень интеграции с прикладным ПО за счет исп-ния технологий OLE Automation,DDE, ActiveX, ODMA, MAPI и др. Непосредственно при работе с док-тами вообще нетнеобх-сти польз-ся утилитами СЭД. В больш-ве распростр-ых СЭД реализованаинтеграция с наиболее известными ERP-системами (SAP R/3, Oracle Applications,др.). Именно возм-сть интеграции с разл-ми приложениями явл-ся одним изхаракт-ых св-в СЭД. Благодаря ему СЭД м. выступать в кач-ве связующего звенам/у разл. корпоративн. приложениями, создавая, основу для орг-ции делопроизв-вана предпр-ии.

Особенностихранения документов. СЭД работают, преимущественно, на базе распределенныхархитектур и используют разнообразные комбинации технологий сбора,индексирования, хранения, поиска и просмотра электрон. док-тов. В боль-ве СЭДреализована иерархическая с-ма хранения док-тов (по принципу"шкаф/полка/папка"). Кол-во уровней вложения при хранении док-тов неограничено. Один и тот же док-т м. входить в состав неск-ких папок и полок засчет механизма ссылок (исходн. док-т в этом случае остается неизм-ным и хран-сяна месте, опр-ном админ-ром СЭД).

Любомудок-ту в СЭД присущ опр-ный набор атрибутов (его название, автор док-та, времяего создания и др.). Набор атрибутов м. меняться от одного типа док-та к др. (впределах одного типа док-тов он сохр-ся неизменным). В СЭД атрибуты док-тахранятся в реляционной БД. Для каждого типа док-тов с пом-ю визуальных средствсозд-ся шаблон карточки, где в понятном графич-м виде представлены наименованияатрибутов док-та. При введении док-та в СЭД берется необх-мый шаблон изаполн-ся карточка (занос-ся зн-ния атрибутов). После заполнения карточкаоказыв-ся связанной с док-том.

Вболь-ве случаев, серверная часть СЭД состоит из след. логических компонентов(к-рые м. располагаться как на одном, так и на неск-ких серверах):

Хранилища атрибутов док-тов (карточек);

Хранилища док-тов;

Сервисов полнотекстовой индексации.

Подхранилищем док-тов обычно поним-ся хранилище содержимого док-тов. Хранилищеатрибутов и хранилище док-тов часто объед-ют под общим названием "архивдокументов". Для хранения атрибутов в боль-ве СЭД исп-ся СУБД Oracle,Sybase, MS SQL Server и Informix, обеспеч-щие поиск док-тов по атрибутам.

Дляхранения непосредственно содержимого док-тов в большинстве СЭД применяютсяфайл-серверы MS Windows NT, Novell NetWare, UNIX и др. М. б. реализованы игетерогенные комбинации сетевых сред. (БД с атрибутами док-тов м. работать подупр-нием ОС UNIX в сети TCP/IP, а сами док-ты м. храниться под ОС NovellNetWare в сети IPX/SPX_. Большими преим-вами СЭД явл-ся хранение док-тов висходн. формате, автоматич. распознавание множества форматов файлов.

Впоследн. время всё большую популярность приобретает хранение док-тов вместе сатрибутами в БД. Такой подход имеет свои преимущества и недостатки. Преим-вомявл-ся значит. повышение безопасности доступа к док-там, а основн. недостатком– низкая эфф-ность работы с док-тами при большом объеме хранимой инф-ции. Приданном подходе также требуется использование мощных серверов с большимиобъемами оперативной памяти и жестких дисков. В случае сбоя БД восстановитьхранившиеся в ней док-ты б. непросто. Необх-мо также строго привязываться кконкрет. СУБД.

Особенностимаршрутизации документа. Модули СЭД, отвечающие за документооборот, принятоназывать модулями маршрутизации док-тов. В общ. сл. используются понятия"свободной" и "жесткой" маршр-ции док-тов. При"свободной" маршр-ции любой участвующий в документообороте поль-ль м.изменить существующий маршрут прохождения док-тов (или задать новый маршрут).При "жесткой" маршрутизации маршруты прохождения док-тов строгорегламен-ны, и поль-ли не вправе их менять. Но при "жесткой"маршр-ции могут обрабат-ся логич. операции, когда маршрут измен-ся привыполнении заранее заданных усл-ий (напр-р, отправке док-та руков-ву припревышении конкретн. поль-лем должностных полномочий).

Разграничениедоступа. В СЭД реализованы надежные средства разгран-ия полномочий и контроляза доступом к док-там. С их пом-ю опр-ся след. виды доступа (набор задаваемыхполномочий зависит от конкр. СЭД):

Полныйконтроль над док-том; -право редакт-ть, но не уничтожать док-т; - правосоздавать новые версии док-та, но не редакт-ть его; -право аннотировать док-т,но не редакт-ть его и не создавать нов. версии; -право читать док-т, но нередакт-ть его; -право доступа к карточке, но не к содерж-му док-та; -полноеотсут-вие прав доступа.

Отслеживаниеверсий и подверсий док-тов. При одновр-ной работе с док-том сразу неск-кихполь-лей (особенно, когда его необходимо согласовывать в различных инстанциях)очень удобной функцией СЭД явл-ся исп-ние версий и подверсий док-та.Реализована возм-сть автомат-го отслеж-ия версий и подверсий док-тов (поль-ливсегда м. опр-ть, какая версия/подверсия док-та явл-ся актуальной по порядкуили времени их созд-ия).

Наличиеутилит просмотра док-тов разных форматов. В состав больш-ва СЭД входят утилитыдля просмотра док-тов (просмотровщики - viewers), поним-е многие десяткиформатов файлов. С их пом-ю очень удобно работать, в частности, с графическимифайлами (например, с файлами чертежей в САD-системах). Аннотированиедокументов. При орг-ции групповой работы над док-тами весьма полезна возм-стьих аннот-я. Так как в нек-рых случаях поль-ли лишены прав на внесение к.-л.изменений в док-т в процессе его согласования, то они м. воспольз-ся возм-стьюего аннотирования. В больш-ве СЭД аннотирование реализуется за счет вкл-ния вкарточку док-та атрибута для аннотации и передачи поль-лям прав на редакт-ниеполя карточки. Такое реш-е не всегда приемлемо (при аннот-нии графич. док-та).В связи с этим, в некоторых СЭД сущ-ет ф-ция "красного карандаша", спом-ю к-рой м. графически указать недостатки на самом изображении.

Поддержкаразличных клиентских программ. Клиентами больш-ва СЭД м. б. ПК с ОС MS Windows,Windows NT. В нек-рых СЭД исп-ся также платформы UNIX и Macintosh. Всесовременные СЭД позволяют работать с док-тами через стандартные Web-навигаторы.Так как Web-навигаторы м. б. размещены на разнообразных клиентских платформах,то это облегчает решение проблемы обеспечения работы СЭД в гетерогенных сетевыхсредах. При исполь-нии Интернет-технологий у СЭД появл-ся еще один серверныйкомпонент, отвечающий за доступ к док-там через Web-навигаторы.

КлассификацияСЭД

Нек-рыеСЭД м. одновр-но относ-ся к неск-ким типам.

СЭД,ориент-ные на бизнес-процессы (business-process EDM). Они лежат в основеконцепции ECM упр-ние корпоративным содержимым (Enterprise Content Management -ECM). С-мы этого типа (EDMS) предназн-ны для специфических вертикальных игоризонтальных приложений. EDMS-с-мы обеспеч-ют полн. ЖЦ работы с док-тами,вкл. работу с образами, упр-ние записями и потоками работ, упр-ние содержимым идр. EDMS-с-мы обеспеч-ют хран-е и поиск 2-D док-тов в оригин. форматах(изобр-ий, CAD-файлов, эл. таблиц, др.) c возм-стью их групп-ки в папки.

Корпоративные СЭД (enterprise-centric EDM). С-мы этого типаобеспечивают корпорат. инфрастр-ру для создания док-тов, коллект-ной работы надними и их публикации. Базовые ф-ции корпорат. СЭД аналогичны ф-циям СЭД,ориентир-ым на БП. Как правило, корпорат. СЭД не ориентир-ы на исп-ние только вкакой-то конкр. отрасли или на решение узкой задачи, внедряются, какобщекорпор. технологии.

С -мы упр -ния содержимым (content management systems). Системы данного типаобеспечивают создание содержимого, доступ и упр-ние содержимым, доставкусодержимого (вплоть до ур. разделов док-тов и объектов для их последующегоповторного исп-ния и компиляции). Доступность инф-ции не в виде док-тов, а ввиде объектов меньшего размера облегчает процесс обмена инф-цией м/уприложениями. Упр-ние Web-содержимым требует наличия возм-сти упр-ния объектамиразного содерж-го, к-рые м. б. вкл. в Web-презентацию (например, HTML-стр. иWeb-графику). Упр-ние Web-содержимым требует наличия возм-сти созд-япрезентац-ых шаблонов, с пом-ю к-рых осущ-ся презентация динамич. содерж-го,его персонализация (основ. на предпочтениях поль-лей, их профилях и др.).

С -мы упр -ния инф -цией (information management systems) - порталы. Обеспечивают агрегирование инф-ции, упр-ние инф-цией иее доставку через Internet/intranet/extranet. С их пом-ю реализуется возм-стьнакопления (и применения) опыта в распределенной корпоративной среде на осн.исп-ния бизнес-правил, контекста и метаданных. С пом-ю порталов обеспеч-сядоступ ч/з станд-ый Web-навигатор к ряду приложений электр. коммерции (обычно,через интерфейс ERP-с-мы). Пр - ры порталов : Excalibur, Oracle Context, PC DOCS/Fulcrum, Verity,Lotus (Domino/Notes, K-Station).

С-мыупр-ния изображениями/образами (imaging systems). C их пом-ю осущ-сяконвертация отсканированной с бум. носителей инф-ции в электр. форму (обычно,TIFF). Данная технология лежит в осн. перевода в электр. форму инф-ции со всехунаследованных бум. док-тов и микрофильмов. Базовые ф-ций станд. с-мы обраб.изобр-ий входят: сканирование, хранение, ряд возм-стей по поиску изображений идр.

С-мыупр-ния потоками работ (workflow management systems). Для обеспечения маршр-циипотоков работ люб. типа (маршр-ции файлов) в рамках корпор. стр-ных и нестр-ныхБП. Для повыш-я эфф-сти и контрол-сти корпор. БП Обычно приобр-ся, как частьреш-я (например, EDMS-с-мы или PDM-с-мы).

Несмотря на кажущуюся очевидность утверждения «главный компонент приложения на базе СЭД - документ, а то, что оно автоматизирует – его «оборот», на практике оказывается, что под документом в приложениях могут иметься в виду самые различные сущности. Зависит это от типа документа и характера его «оборота», т.е. жизненного цикла обработки. Docsvision обеспечивает механизмы для реализации таких объектов. Связано это с тем, что даже для самых типовых приложений СЭД (например, для автоматизации задач классического делопроизводства) нам было необходимо моделировать в системе документ, который описывается очень сложной структурой данных и сложным жизненным циклом. Возможность моделировать такие сложные сущности как документ в делопроизводстве и позволила нам приобрести достаточную универсальность в реализации приложений для обработки документов различной природы. Держа в голове соображения, высказанные в предыдущей статье , попробуем описать модель сущности, которую мы называем словом «документ».

Информация в документе

Документ – прежде всего, носитель информации. Какая информация может содержаться в документе СЭД?Неструктурированная информация

– разного рода файлы. При этом реальный документ в приложении СЭД может содержать:- один файл

- набор версий файла (хранящих историю его изменения)

- несколько файлов одного или разных форматов (например, договор и приложения), каждый из которых может содержать историю версий

- более сложные структуры файлов, включающие иерархическую упорядоченность данных, например, в задачах технического документооборота (описание структуры изделия)

Структурированная информация

– набор атрибутов документа. В ECM-системах эти данные принято называть метаданными (данными, сопровождающими файл документа), что не совсем корректно, т.к. в приложении СЭД может обрабатываться документ, который не содержит файлов, а включает только структурированную информацию. В приложении СЭД правильнее было бы называть метаданными информацию о структуре документа – составе атрибутов, которые составляют структурированную часть документа, но менять терминологию уже поздно.Итак, из чего состоит структурированная часть документа.

- набор атрибутов стандартных типов (строка, число, дата, время)

- атрибуты перечисления (простые справочники) – для различных типов документов атрибуты могут быть заполнены предопределенными значениями различных типов (вид договора, уровень доступа и пр.).

- атрибуты, заполняемые из справочников, в отличие от перечислений, - это могут быть сложноорганизованные справочники (например, сотрудников, контрагентов, номенклатуры дел или товарных позиций и пр.). С одной записью справочника может быть связано несколько атрибутов документа. Например, для конкретного контрагента в документе могут сохранятся такие атрибуты как ФИО, юр. адрес, телефон и пр. В зависимости от способа обработки документа справочное поле может сохранять статическое значение выбранного элемента - справочника или ссылку, которая будет восстанавливать значение при каждом открытии документа, а, возможно, и то и другое.

- атрибуты, специфичные для конкретной системы обработки документов. Так, например, для Docsvision - это такие атрибуты как ссылка на связанный документ, категория документа, ссылка на папку, в которой хранятся документы, номер документа, ссылка на задание, которое создано по документу и пр. Заполнение подобных полей требует определённой логики обработки в зависимости от типа атрибута.

Иногда таблицы могут организовывать иерархии записей. Каждая строка в таблице атрибутов может содержать не только плоский набор атрибутов, но, в свою очередь, содержать таблицу атрибутов. Самый типичный случай - это список заданий, связанных с данным документом. В приложениях СЭД часто возникает необходимость декомпозировать задания, таким образом каждая строка таблицы, содержащей ссылки на задние по документу, может содержать подчиненную таблицу, содержащую порожденные от него дочерние задания.

Служебная информация – содержит данные, которые накапливаются в ходе обработки документов и которые нужны не для реализации логики приложения, а для других задач, например, аудита, анализа безопасности и производительности и пр. Это могут быть журналы фиксации фактов доступа к документу, история изменений, сделанных в документе и пр. Это, как правило, табличные данные.

Информация о достоверности – специальный вид служебной информации, с помощью которой подтверждается подлинность авторства и неизменности документа. Для этого, как правило, используются механизмы электронной подписи с использованием сертификатов. Иногда могут использоваться и менее дорогостоящие механизмы, так, например, в системе Docsvision реализован механизм «простой подписи», не требующий инфраструктуры PKI. Подписываться могут файлы документов и отдельные атрибуты структурированных данных, также в подпись может включаться информация о совершении операций в отношении подписываемых данных.

Системная Информация – используется приложением для выполнения различных сервисных функций и для реализации функций приложений, скрытых от глаз пользователя. К такой информации в системе Docsvision относятся:

- Время последнего изменения данных документа

- Информация о правах доступа к документу

- Наличие блокировки документа или отдельных файлов (Check-in/check-out контроль)

- Этап жизненного цикла обработки документа (состояние документа)

В Docsvision есть несколько возможностей конструировать информационную структуру и визуальный интерфейс формы документов. Низкоуровневый визуальный инструмент Менеджер карточек (CardEditor) позволяет создавать новые типы документов, описывать их информационную структуру и определять ограничение на значения полей. При использовании данного инструмента программный компонент, реализующий интерфейс документа, разрабатывается на любом языке программирования с использованием API платформы Docsvision.

Рисунок 1. Низкоуровневый инструмент CardEditor позволяет описывать информационную структуру документов.

Более высокоуровневый документ – конструктор карточек - позволяет формировать и информационную структуру, и внешний интерфейс определенного вида*

документа. Содержит набор элементов управления как общего назначения, так и специализированных. Конструктор карточек позволяет также подключать различные программные обработчики (скрипты) к различным операциям, которые выполняет пользователь, и событиям.

*

Тип

– это низкоуровневый объект, который содержит в себе описание структуры данных (схему)

Например, в Docsvision изначально поставляются типы карточек Документ и Задание.

Вид

– это разновидность карточки определенного типа. Настраивается при помощи справочников и конструкторов.

Рисунок 2. Высокоуровневый инструмент «Конструктор карточек» позволяет описывать информационную структуру документов и ее интерфейс.

Например, в Docsvision поставляются для типа Документ виды Входящий, Исходящий и т.д.

Для одного документа могут быть сконструированы несколько интерфейсов для его обработки различными пользователи на различных стадиях его жизненного цикла.

Жизненный цикл документа

В ходе своего жизненного цикла документ может проходить разные этапы обработки (разработка, согласование, утверждение, действующий, архивный). На каждом этапе жизненного цикла документа приложение должно предоставлять различным пользователям различные права по его обработке и модификации. Например, на различных этапах обработки документа:- изменения могут вноситься в основной текст файла документа, только в протокол разногласий или вноситься не могут,

- могут быть доступны для чтения и редактирования те или иные поля (метаданные) документа,

- доступны для выполнения те или иные операции.

В системе Docsvision имеется отдельный конструктор, позволяющий описывать жизненный цикл документа и операции, доступные на каждом этапе жизненного цикла.

Рисунок 3. Инструмент «Конструктор состояний» позволяет описывать жизненный цикл документа.

Замечание! Жизненный цикл документа описывает не процесс его обработки, а изменение документа в процессе его обработки. Обычно в ECM/BPM-системах реализуются две подсистемы – управления жизненным циклом документов (Life Cycle) и бизнес-процессами их обработки (Workflow).

Бизнес-логика обработки документа, операции по обработке документа

В приложениях с документом могут выполняться те или иные действия, причем их выполнение может содержать разнообразную логику обработки. Простейшая логика обработки связана с правилами заполнения полей документа. Например, поле может быть обязательным или содержать какие-то ограничения (планируемая дата не может быть раньше текущей даты). Правила такого рода настраиваются в визуальном конструкторе правил заполнения полей.Иногда может потребоваться специфическая и более сложная логика обработки правил заполнения полей, специфичная именно для приложений СЭД. Например, формирование номера документа в делопроизводстве или уникального идентификатора штрих-кода может опираться на сложные правила. Другим примером сложных правил заполнения полей документа могут быть назначение исполнителя документа в соответствии с оргструктурой компании и структурой временных замещений. Для реализации подобных сценариев в системе Docsvision реализованы специальные элементы управления, которые также могут быть настроены.

Однако большое количество сценариев обработки бизнес-логики документа невозможно заранее предугадать. Для их реализации документ Docsvision поддерживает возможность программных расширений. Для этого можно использовать язык #C и специализированное API для доступа и управления данными документа. Программа обработки может быть связана с любым событием, происходящим с документом – его открытием, модификацией поля или файла.

Рисунок 4. Конструктор карточек позволяет создавать различные программные сценарии для реализации расширенной логики обработки документа.

Особая группа логики обработки информации в документе связана с синхронизацией данных из полей содержимого файла (например, ячейки Excel или поля Word) документа и его атрибутами. Для этого в Docsvision реализован специальный инструмент разметки офисных документов.

В следующем разделе мы расскажем про средства оптимизации интерфейса документа для конкретного сценария использования и ролевой модели Docsvision.

Отправить свою хорошую работу в базу знаний просто. Используйте форму, расположенную ниже

Студенты, аспиранты, молодые ученые, использующие базу знаний в своей учебе и работе, будут вам очень благодарны.

Введение

Человек - существо социальное: межличностные взаимоотношения составляют практически все сферы нашей жизни, и одним из важнейших результатов этих взаимоотношений является обмен информацией. Оборот данных является обязательной частью человеческой деятельности: от частной бытовой жизни до области экономики или бизнеса.

С развитием информационных технологий для передачи информации открылись огромные возможности. С появлением глобальной сети Интернет и его важным атрибутом - электронной почтой, проблема расстояния перестала быть проблемой. По электронной почте сообщения приходят к получателю в считанные минуты. Но, с устранением одной проблемы, появилась другая - защита информации, которую содержит электронный документ.

Информационные ресурсы (отдельные документы или массивы документов, принадлежащие физическому или юридическому лицу, либо государству), которые подлежат обязательному учету и защите, называются конфиденциальными.

Конфиденциальная информация имеет следующие особенности:

Она неизвестна третьим лицам;

Свободный доступ имеют лишь владелец и доверенные им лица;

Меры по обеспечению ее конфиденциальности принимает собственник информации.

Проблема защиты информации путем ее преобразования, исключающего ее прочтение посторонним лицом, волновала человеческий ум с давних времен. С широким распространением письменности криптография стала формироваться как самостоятельная наука. Почему проблема использования криптографических методов в информационных системах стала в настоящий момент особо актуальна?

До сих пор любая известная форма коммерции потенциально подвержена мошенничеству - от обвешивания на рынке до фальшивых счетов и подделки денежных знаков. Схемы электронной коммерции не исключение. Такие формы нападения может предотвратить только стойкая криптография. Электронные деньги без криптографии не выживут.

Еще одну угрозу представляет собой нарушения приватности. Преступления против приватности в большинстве случаев целенаправленны (представители прессы пытаются прочитать электронную корреспонденцию известного лица, компания перехватывает почту конкурентов и пр.). Другие атаки включают свободный поиск любой полезной информации.

Итак, с одной стороны, расширилось использование компьютерных сетей, в частности, глобальной сети Интернет, по которым передаются большие объемы конфиденциальной информации, не допускающей возможность доступа к ней посторонних лиц. С другой, появление новых мощных компьютеров, технологий сетевых вычислений сделало возможным дискредитацию криптографических систем, еще недавно считавшимися нераскрываемыми. Все это постоянно подталкивает исследователей на создание новых криптосистем и тщательный анализ уже существующих. Проблемой защиты информации путем ее преобразования занимается наука криптология.

Криптология разделяется на два направления - криптографию и криптоанализ. Цели этих двух направлений прямо противоположны. Криптография занимается поиском и исследованием методов преобразования информации с целью скрытия ее содержания. Сфера криптоанализа - исследование возможности расшифрования информации без знания ключей.

Система электронного документооборота (СЭД)

Электронный документооборот включает: создание документов, их обработка, управление доступом, передача, хранение, вывод, а также отслеживание изменений на основе использования компьютеров и компьютерных сетей.

Под управлением электронным документооборотом в общем случае принято понимать организацию движения документов между подразделениями предприятия или организации, группами пользователей или отдельными пользователями. При этом под движением документов подразумевается не их физическое перемещение, а передача прав на их применение с уведомлением конкретных пользователей и контролем за их исполнением.

Типы файлов, которые, как правило, поддерживают СЭД, включают в себя текстовые документы, изображения, электронные таблицы, аудиоданные, видеоданные и Web-документы.

Основные свойства СЭД:

· Открытость.

Все СЭД построены по модульному принципу, а их API-интерфейсы являются открытыми, что позволяет добавлять к СЭД новые функции или совершенствовать уже имеющиеся.

· Высокая степень интеграции с прикладным ПО.

· Особенности хранения документов.

В большинстве СЭД реализована иерархическая система хранения документов (по принципу «шкаф/полка/папка»). Каждый документ помещается в папку, которая, в свою очередь, находится на полке и т. д. Количество уровней вложения при хранении документов не ограничено.

Один и тот же документ может входить в состав нескольких папок и полок за счет применения механизма ссылок.

В большинстве случаев, серверная часть СЭД состоит из следующих логических компонентов:

o Хранилища атрибутов документов (карточек).

Для каждого типа документов с помощью визуальных средств создается шаблон карточки, где в понятном графическом виде представлены наименования атрибутов документа.

o Хранилища документов.

o Сервисов полнотекстовой индексации

(связей между документами).

· Особенности маршрутизации документов.

В общем случае используются понятия «свободной» и «жесткой» маршрутизации документов. При «свободной» маршрутизации любой участвующий в документообороте пользователь может по своему усмотрению изменить существующий маршрут прохождения документов (или задать новый маршрут). При «жесткой» маршрутизации маршруты прохождения документов строго регламентированы, и пользователи не вправе их менять. Однако при «жесткой» маршрутизации могут обрабатываться логические операции, когда маршрут изменяется при выполнении каких-либо заранее заданных условий (например, отправке документа руководству при превышении конкретным пользователем своих должностных полномочий).

· Наличие утилит просмотра документов разных форматов.

· Аннотирование документов.

· Поддержка различных клиентских программ.

· Отслеживание версий и подверсий документов.

Возможность автоматического отслеживания версий и подверсий документов при одновременной работе с документом сразу нескольких пользователей:легкоможноопределить,какаяименноверсия/подверсиядокументаявляетсянаиболееактуальнойпопорядкуиливремениихсоздания.

· Разграничение доступа

o Полный контроль над документом;

o Право редактировать, но не уничтожать документ;

o Право создавать новые версии документа, но не редактировать;

o Право аннотировать документ, но не редактировать его и не создавать новые версии;

o Право доступа к карточке, но не к содержимому документа;

o Полное отсутствие прав доступа.

Преимущества от использования СЭД:

· Производительность труда персонала увеличивается на 20-25%.

· Стоимость архивного хранения электронных документов на 80% ниже в сравнении со стоимостью хранения бумажных архивов.

· Появление возможности коллективной работы над документами.

· Значительное ускорение поиска и выборки документов.

· Повышение безопасности информации за счет того, что работа в СЭД с незарегистрированной рабочей станции невозможна, а каждому пользователю СЭД назначаются свои полномочия доступа к информации.

· Повышение сохранности документов и удобства их хранения, так как они хранятся в электронном виде на сервере.

· Улучшение контроля за исполнением документов.

Что такое криптография

Криптография - комплексная наука об обеспечении конфиденциальности (невозможности прочтения информации посторонним) и аутентичности (целостности и подлинности авторства, а также невозможности отказа от авторства) информации.

Криптография необходима для того, чтобы безопасно передавать информацию по открытым каналам связи (например, по Интернету) таким образом, что она не будет доступна никому, кроме того лица, для кого она предназначена. Важной в стратегическом плане информацией являются конфиденциальные документы (договора, соглашения, номера банковского счета и др.), деловая и личная переписка.

В современной криптографии криптографические системы подразделяются на два класса, в зависимости от количества используемых ключей:

· симметричные криптосистемы (одноключевые);

· асимметричные криптосистемы (двухключевые).

Симметричные криптосистемы шифрование - преобразование открытого (исходного) текста в шифрованный текст (шифротекст) - и расшифровывание производят с использованием одного и того же секретного ключа.

Асимметричные криптосистемы - системы шифрования и/или электронной цифровой подписи (ЭЦП), использующие ключевую пару - открытый и закрытый ключи, при этом, открытый ключ передаётся по открытому (незащищённому) каналу, и используется для проверки ЭЦП и для шифрования сообщения; для генерации ЭЦП и для расшифровки сообщения используется секретный ключ.

Помимо вышеуказанных разделов современная криптография включает в себя хеширование (преобразование входного массива данных произвольной длины в выходную битовую строку фиксированной длины.), управление ключами, получение скрытой информации, квантовую криптографию и пр.

С криптографией, помимо прочего, связано несколько важных понятий:

Криптоанализ - наука, изучающая математические методы нарушения конфиденциальности и целостности информации.

Криптографическая атака - попытка вызвать отклонения в атакуемой защищенной системе обмена информацией.

Криптографическая стойкость - способность криптографического алгоритма противостоять криптоанализу.

Следует заметить, что криптография не занимается: защитой от обмана, подкупа или шантажа законных абонентов, кражи ключей и других угроз информации, возникающих в защищенных системах передачи данных.

Асимметричные алгоритмы

Асимметричная криптография, также известная как криптография с открытыми ключами, использует класс алгоритмов, в которых применяется пара ключей: открытый ключ и секретный (закрытый) ключ, известный только его владельцу. В отличие от секретного ключа, который должен сохраняться в тайне, открытый ключ может быть общедоступным, не подвергая опасности систему защиты. Открытый и секретный ключи генерируются одновременно, и данные, зашифрованные одним ключом, могут быть расшифрованы при помощи другого ключа. То есть отправитель может зашифровать сообщение, используя открытый ключ получателя, и только получатель - владелец соответствующего секретного ключа - может расшифровать это сообщение.

Асимметричные системы имеют ряд преимуществ перед симметричными системами. В асимметричных системах решена сложная проблема распределения ключей между пользователями, так как каждый пользователь может сгенерировать свою пару ключей, а открытые ключи свободно публикуются и распространяются. Благодаря тому, что в асимметричных системах секретный ключ известен только его владельцу, возможно взаимодействие сторон, не знающих друг друга. Среди асимметричных алгоритмов наиболее известными являются RSA (буквенная аббревиатура от фамилий Rivest, Shamir и Adleman) и алгоритм Эль-Гамаля.

Далее показана схема передачи информации лицом «А» лицу «В», они могут быть как физическими лицами, так и организациями и так далее. «E» - роль активного перехватчика, который может захватить систему (расшифровать сообщение, предназначенное лицу «B») без взламывания системы шифрования.

Размещено на http://www.allbest.ru/

1. «B» выбирает пару (e,d) и шлёт ключ шифрования e (открытый ключ) лицу «А» по открытому каналу, а ключ расшифрования d (закрытый ключ) защищён и секретен (он не должен передаваться по открытому каналу).

2. Чтобы послать сообщение m лицу «В», лицо «А» применяет функцию шифрования, определённую открытым ключом e: Ee(m) = c, c -- полученный шифротекст.

3. «В» расшифровывает шифротекст c, применяя обратное преобразование Dd, однозначно определённое значением d.

Казалось бы, что криптосистема с открытым ключом -- идеальная система, не требующая безопасного канала для передачи ключа шифрования. Это подразумевало бы, что два легальных пользователя могли бы общаться по открытому каналу, не встречаясь, чтобы обменяться ключами. К сожалению, это не так.

Следующая схема иллюстрирует, как лицо «Е», выполняющее роль активного перехватчика, может захватить систему (расшифровать сообщение, предназначенное лицу «В») без взламывания системы шифрования.

Размещено на http://www.allbest.ru/

В этой модели лицо «Е» перехватывает открытый ключ e, посланный лицом «В» лицу «А». Затем создает пару ключей e" и d", «маскируется» под «В», посылая лицу «А» открытый ключ e". «Е» перехватывает зашифрованные сообщения от «А» к «В», расшифровывает их с помощью секретного ключа d", заново зашифровывает открытым ключом e лица «В» и отправляет ему это сообщение. Таким образом, никто из участников не догадывается, что есть третье лицо, которое может как просто перехватить сообщение m, так и подменить его на ложное сообщение m". Это подчеркивает необходимость аутентификации открытых ключей. Для этого обычно используют сертификаты (цифровую подпись).

Цифровая подпись (ЭЦП, сертификат ключа подписи) - цифровой документ, подтверждающий соответствие между открытым ключом и информацией, идентифицирующей владельца ключа. Содержит информацию о владельце ключа, сведения об открытом ключе, его назначении и области применения, название центра сертификации и пр.

В случае использования ЭЦП секретный ключ применяется для подписания данных, а открытый ключ - для их проверки. Единственно известный способ получить корректную подпись - использовать секретный ключ. Кроме того, для каждого сообщения формируется уникальная подпись. В целях повышения производительности подписывается не все сообщение, а его хэш-код. Вообще, собственно цифровая подпись сообщения - это хэш-код сообщения, зашифрованный секретным ключом, он пересылается вместе с цифровым объектом и удостоверяет целостность самого объекта и подлинность его отправителя.

Для выработки цифровой подписи пользователь генерирует открытый и секретный ключи. Затем секретный ключ и цифровой объект (документ) используются как входная информация для функции генерации цифровой подписи. После того как другой пользователь получает цифровой объект, он использует сам объект, связанную с ним цифровую подпись и открытый ключ для верификации (проверки) подписи. Верификация цифровой подписи сообщения заключается в вычислении значения хэш-кода полученного сообщения и его сравнении со значением хэш-кода в подписи, расшифрованной открытым ключом отправителя. Если значения вычисленного получателем и сохраненного в подписи хэш-кода совпадают, то считается, что подпись под документом верна, а сам документ - подлинный. Цифровая подпись обеспечивает надежную защиту документа от подлога и случайных модификаций и позволяет придавать юридическую силу электронным документам и сообщениям.

В схемах цифровой подписи применяются три основных алгоритма: RSA, алгоритм цифровой подписи DSA (Digital Signature Algorithm) и его вариант с использованием эллиптических кривых - EСDSA (Elliptic Curve Digital Signature Algorithm).

алгоритм шифрование взлом электронный документооборот

Алгоритм RSA: история создания

Труды Евклида и Диофанта, Ферма и Эйлера, Гаусса, Чебышева и Эрмита содержат остроумные и весьма эффективные алгоритмы решения уравнений, выяснения разрешимости сравнений, построения больших по тем временам простых чисел, нахождения наилучших приближений и пр. В последние два десятилетия, в первую очередь, благодаря запросам криптографии и широкому распространению ЭВМ, исследования по алгоритмическим вопросам теории чисел переживают период бурного и весьма плодотворного развития.

Вычислительные машины и электронные средства связи проникли практически во все сферы человеческой деятельности. Немыслима без них и современная криптография. Шифрование и дешифрование текстов можно представлять как процессы переработки целых чисел при помощи ЭВМ, а способы, которыми выполняются эти операции, как некоторые функции, определённые на множестве целых чисел. Всё это делает естественным появление в криптографии методов теории чисел. Кроме того, стойкость ряда современных криптосистем обосновывается только сложностью некоторых теоретико-числовых задач.

Но возможности ЭВМ имеют определённые границы. Приходится разбивать длинную цифровую последовательность на блоки ограниченной длины и шифровать каждый такой блок отдельно.

Будем считать в дальнейшем, что все шифруемые целые числа неотрицательны и по величине меньше некоторого заданного (скажем, техническими ограничениями) числа m. Таким же условиям будут удовлетворять и числа, получаемые в процессе шифрования. Простейший шифр такого рода - шифр замены, который соответствует отображению

где число представляет собой сообщение в зашифрованном виде при некотором фиксированном целом k. Подобный шифр использовал еще Юлий Цезарь. Конечно, не каждое отображение подходит для целей надежного сокрытия информации.

В 1978 г. американцы Р. Ривест, А. Шамир и Л. Адлеман (R.L. Rivest. A. Shamir. L. Adleman) предложили пример функции f, обладающей рядом замечательных достоинств. На её основе была построена реально используемая система шифрования, получившая название по первым буквам имен авторов - система RSA.

Система RSA имеет следующие важные особенности:

1. существует достаточно быстрый алгоритм вычисления значений функции f(x), а также значений обратной функции f -1 (x);

2. функция f(x) обладает некоторым «секретом», знание которого позволяет быстро вычислять значения f -1 (x); в противном же случае вычисление f -1 (x) становится трудно разрешимой в вычислительном отношении задачей, требующей для своего решения столь много времени, что по его прошествии зашифрованная информация перестает представлять интерес для лиц, использующих отображение f в качестве шифра.

Еще до выхода из печати статьи копия доклада в Массачусетском Технологическом институте, посвящённого системе RSA, была послана известному популяризатору математики М. Гарднеру, который в 1977 г. в журнале Scientific American опубликовал статью, посвящённую этой системе шифрования. В русском переводе заглавие статьи Гарднера звучит так: «Новый вид шифра, на расшифровку которого потребуются миллионы лет». Именно эта статья сыграла важнейшую роль в распространении информации об RSA, привлекла к криптографии внимание широких кругов неспециалистов и фактически способствовала бурному прогрессу этой области, произошедшему в последовавшие 20 лет.

Не смотря на большую шумиху по поводу нового алгоритма, агентство национальной безопасности (США), опасаясь его использования в негосударственных структурах, на протяжении нескольких лет безуспешно требовало прекращения распространения системы. Однако, патент все же был выдан, хотя и значительно позже - в 1983 году.

Одна из крупнейших массовых проверок шифра RSA была проведена в 1977 году: создатели зашифровали фразу «The Magic Words are Squeamish Ossifrage». За расшифровку была обещана награда в 100 долларов США. На протяжении полугода более 600 добровольцев жертвовали процессорное время 1600 машин (две из которых были факс-машинами). Координирование проходило через Интернет, и это был один из первых подобных проектов распределённых вычислений. Полученную награду победители пожертвовали в фонд свободного программного обеспечения.

Алгоритм шифрования RSA

Функция f, реализующая схему RSA, устроена следующим образом

где и натуральные числа.

Для расшифровки сообщения достаточно решить сравнение

При некоторых условиях на и это сравнение имеет единственное решение.

В целом алгоритм RSA состоит из следующих пунктов:

· выбор простых чисел p и q (специалисты рекомендуют использовать комбинации длиной не менее чем в 100 десятичных цифр);

· вычисление их произведения n = p * q;

· вычисление произведения m = (p - 1) * (q - 1);

· выбор натурального числа e: 2 ? e < m и взаимно простое с m;

· вычисление натурального числа d < m такое, что e*d ? 1 (mod m), т.е. выражение e*d-1 должно нацело делится на m;

Пара {e,n} - открытый ключ, он будет использован при шифровке сообщений, а пара {d,n} - секретный ключ, который должен храниться в тайне и нужен для декодирования данных

Буквы сообщения преобразуются в числа. Числовое представление сообщения разбивается на блоки - числа от 0 до n - 1, каждый из которых является некоторым числом b ? Z n . Итак, открытый текст - это конечная последовательность чисел b 1 ,b 2 ,….b r . Числа b i последовательно шифруются независимо друг от друга.

Алгоритм шифрования:

Каждый блок информации кодируется путем возведения его в степень e и умножения на модуль n

Где c i ? Z n .

Алгоритм расшифрования:

Шифрованный текст может быть преобразован обратно только одним способом. Для этого нужно зашифрованный блок возвести в степень d и умножить на модуль n

где b i ? Z n .

При необходимости цифровой подписи сообщения выполняются обратные вычисления. То есть для ее создания используется вторая формула с секретным ключом, а для проверки - первая с публичным.

Следует также отметить, что ключи e и d равноправны, т.е. сообщение можно шифровать как ключом e, так и ключом d, при этом расшифровка должна быть произведена с помощью другого ключа.

Нахождение простых чисел:

В первом пункте алгоритма RSA сказано, что необходимо выбрать два простых числа p и q. Как это сделать, если числа имеют большую разрядность? Простой способ - деление предполагаемого простого числа на все числа меньшие его не работоспособен уже с 32-битными числами, т.к. требует очень много времени на выполнение.

В данном случае, для выработки простых чисел используют вероятностные методы, которые, впрочем, не дают полной гарантии, что найденное число простое, но при достаточно небольшом количестве операций позволяют получить очень высокую вероятность этого.

Алгоритм поиска простых чисел:

1. N - нечетное число. Найти s и t, такие что N - 1 = 2 S * t;

2. Случайным образом выбрать число a, 1 < a < N;

3. Если N делится на a, перейти к пункту 6;

4. Если условие a t = 1 (mod N) выполняется, перейти к пункту 2;

5. Если найдется такое k, 0 ? k < s, что, то перейти к пункту 2;

6. Число N - составное: выбрать другое нечетное число N, перейти к пункту 1.

Если для какого-либо числа N проверено m чисел a, то математически доказанная вероятность того, что число является составным и будет равняться 4-m. Исходя из этого, необходимо для числа N, состоящего из p бит проверить p различных значений a. Если во время этого не обнаружится, что N - число составное, то вероятно, что число N является простым.

Стоит заметить, что число s не может быть большим количества бит в числе. Числа s и t находятся при помощи двоичного сдвига числа N - 1, пока младший разряд не станет 1. В результате s - количество сдвигов, t - число N 1 после сдвига.

Нахождение взаимно простых чисел:

На шаге 4 алгоритма RSA необходимо найти число e, взаимно простое с m, т.е. не имеющее общих делителей с ним, кроме единицы. Число e должно быть меньше m, т.e. разрядность числа e равна сумме бит в числах p и q. Для нахождения взаимно простых чисел используется алгоритм Евклида, который находит наибольший общий делитель двух чисел. Если найденный делитель больше единицы, то необходимо выбрать другое число d и повторить проверку.

Алгоритм Евклида:

1. a и b - исходные числа.

2. Вычислить r - остаток от деления a на b: a = b * q + r.

3. Если r = 0, то b - искомое число (наибольший общий делитель), если нет, то заменить пару чисел

При вычислении наибольшего общего делителя с помощью алгоритма Евклида будет выполнено не более 5 * p операций деления с остатком, где p есть количество цифр в десятичной записи меньшего из чисел a и b. На практике алгоритм работает очень быстро.

Решение уравнения:

В 5-м пункте алгоритма RSA предполагается нахождение такого числа e, чтобы e * d = 1 (mod m).

Для этого нужно использовать модифицированный алгоритм Евклида, который работает только если числа d и m взаимно просты. Вычисление числа e сводится к решению уравнения m * x + d * e = 1 в натуральных числах. Число x не существенно.

1. Необходимо определить матрицу

2. Вычислить r - остаток от деления a на b a = b * q + r

3. Если r = 0, то второй столбец матрицы дает решение: , если нет перейти к пункту 4;

4. Заменить пару чисел

В данном алгоритме все вычисления можно производить по модулю большего из чисел a и b. Отрицательное число -q заменяется положительным, полученным путем вычитания числа q из числа, взятого в качестве модуля.

Например, если из чисел a и b большим является число b, то все вычисления можно производить по модулю числа b, при этом -q будет представлено как b - q.

Большие числа и работа с ними:

На данный момент времени рекомендуется в качестве чисел e и d брать числа, длиной не менее 768 бит. Чтобы подобрать ключ такой длины потребуется $1000000 и примерно год времени. Ключ в 1024 бит является достаточно надежным для обычных целей шифрования. Для повышенной безопасности рекомендуется брать ключи размером 2048 бит, т.е. числа p и q должны иметь разрядность вдвое ниже чисел e, d, m и n (p и q примерно одного порядка, но не слишком близко друг к другу).

Хранение больших чисел, алгебраическое сложение, умножение:

Большие числа лучше всего хранить в массиве 2-х байтовых переменных. Об отрицательных числах можно забыть: использоваться не будут, т.к. их всегда можно заменить на обратные по модулю. Переменные в 2 байта удобны при умножении: результат будет 4-х байтовым и потом его можно разделить на две части для дальнейшей обработки.

Умножение чаще всего производится с помощью обычного школьного алгоритма умножения «в столбик». Сложение и вычитание также производятся «в столбик».

Алгоритм быстрого возведения в степень:

В алгоритме RSA очень много возведений в степень по модулю натурального числа, при этом не нужно производить триллиарды умножений, а затем брать остаток от деления числа из миллиардов цифр: остаток от деления берется после каждого умножения. Таким образом, при перемножении двух чисел, состоящих из k бит, потребуется 2 * k-битное число, которое затем делится на модуль и получается остаток, опять же состоящий из k бит. Сложность этого алгоритма может быть оценена как O (ln m), где m - модуль, по которому производится умножение. Запись O (ln m) означает, что для реализации алгоритма потребуется порядка ln m операций. Например, если число имеет разрядность 1024 бит (при этом длина m не менее 1024 бит), то умножение по модулю необходимо будет провести порядка ln m = ln 21024 = 710 раз, что относительно немного.

Алгоритм вычисления a d (mod m):

1. Число d представить в двоичной системе счисления:

d = d 0 * 2 r + ... + d r - 1 * 2 + d r , где d i - цифры в двоичном представлении, равные 0 или 1, d 0 = 1;

2. Положить a 0 = a, затем для i = 1, ... , r вычислить

3. a r - искомое число a d (mod m).

Способы взлома алгоритма RSA

На сегодняшний день неизвестны действительно эффективные и универсальные способы взлома алгоритма RSA. Однако существуют предположения.

Самый очевидный на первый взгляд метод взлома - восстановление секретного ключа на основе публичного. Для этого достаточно разложить число n на сомножители p и q, при этом, зная последние и открытый ключ (то есть число e), можно легко вычислить и значение d. Однако на сегодняшний день не существует эффективных способов разложения n на множители. Конечно, с ростом мощности вычислительной техники эту процедуру можно провести простым перебором, однако ничто не мешает начать пользоваться числами большей длины. Так, например, на современном этапе достаточно взять p и q разрядностью в 100 знаков, но какой же тогда понадобится компьютер, если увеличить их длину до 150 или 200 цифр?

Другой вариант взлома RSA заключается в нахождении метода вычисления корня степени e из модуля n. Если злоумышленник вычислит это значение, то он получит возможность читать зашифрованные данные и подделывать электронные подписи, даже не зная секретного ключа, однако нужно признать, что на сегодняшний день неизвестны методы, позволяющие взломать RSA подобным способом. Единственной возможностью для злоумышленника остается тот случай, когда на основе одного и того же показателя относительно небольшой величины шифруется достаточно много связанных сообщений. Это дает ему некоторые шансы на успешный взлом.

К примеру, пользователь отправляет одно и то же сообщение сразу трем корреспондентам, каждый из которых использует общий показатель e=3. Перехватив эти сообщения, злоумышленник получает реальный шанс расшифровать их. Однако от подобных атак существуют очень простые и эффективные способы защиты, которые присутствуют во всех современных программных и аппаратных реализациях (например, добавление перед каждым шифрованием к исходному сообщению нескольких бит, выбранных случайным образом). Поэтому они не представляют собой абсолютно никакой опасности для пользователей.

Итак, несмотря на свой почтенный возраст, RSA до сих пор остается одним из самых надежных и самых распространенных среди алгоритмов с открытым ключом. На его основе построено множество других технологий. А поэтому обнаружение серьезной уязвимости в RSA (если, конечно, такое возможно) может привести к возникновению цепной реакции и «обрушению» целого семейства различных алгоритмов шифрования, использующихся практически везде, в том числе в банковских системах и электронной коммерции.

Оптимизация алгоритма RSA в приложениях шифрования

Построение надежной защиты включает оценку циркулирующей в компьютерной системе информации с целью уточнения степени ее конфиденциальности, анализа потенциальных угроз ее безопасности и установление необходимого режима ее защиты.

С учетом всех требований разработанная программа должна представлять собой приложение, способное зашифровывать загружаемые пользователем файлы, генерируя открытый и секретный ключи на основе случайных чисел, расшифровывать ранее зашифрованные файлы, а также уметь работать с ЭЦП (проверять ее на подлинность).

Входные данные для шифрования файлов - два случайных числа, а также файл, который предварительно должен быть открыт (или текст, введенный в предназначенном для этого текстовом поле). На основе введенных пользователем чисел определяются два ближайших к ним простых числа. Число n - результат их перемножения, - будет входить в пары, являющиеся открытым и закрытым ключами. При этом пара чисел «e и n» является открытым ключом, а «d и n» - секретным.

Процедура расшифровки ранее зашифрованных открытым ключом файлов включает указание в соответствующих текстовых полях чисел, входящих в пару, составляющую секретный ключ.

Итак, необходимый программный продукт должен состоять из трех компонентов.

Первый компонент представляет собой программу генерации ключей. Она выводит все простые числа заданного диапазона, из которых потом выбираются числа p и q. Там же находятся открытый и закрытый ключи, которые сохраняются на диске.

Второй компонент - основная программа, которая производит закрытие информации с помощью алгоритма RSA, после чего зашифрованный документ можно передавать по сети и не бояться, что информации попадет в другие руки.

Третий компонент - удостоверяющий центр, необходимый для работы с электронно-цифровой подписью (электронного сертификата): соответственно, выдачи и проверкой на подлинность.

На первый взгляд может показаться, что ЭЦП - лишний атрибут документа, однако, используя ЭЦП, можно обеспечить неизменность документа после проставления согласительной подписи каждого участника. Кроме того, на предприятиях, имеющих удаленные подразделения и филиалы, где используется электронная почта для передачи документов, использование ЭЦП снимает необходимость в распечатке и сканировании документов.

Заключение

Технологии электронного обмена информацией тесно связаны с шифрованием данных, что обеспечивает ее сохранность и исключает способы утечки конфиденциальных данных.

На основе анализа современных методов и средств защиты информации в сетях и перспектив развития информационных технологий, можно выделить основные факторы, затрудняющие решение проблемы защиты информации в ЭВМ и их сетях:

· массовость применения;

· постоянно растущая сложность функционирования;

· разнообразие программного обеспечения персональных компьютеров и архитектурных решений.

Одним из основных средств защиты информации в ЭВМ и их сетях являются криптографические средства. Они имеют своей задачей защиту информации при передаче по линиям связи, хранении на носителях. Цифровая электронная подпись, как неотъемлемая часть криптографии, отслеживает авторство, препятствуя подмене информации, т.е. проведению несанкционированных изменений.

Практическая реализация криптографических средств защиты может быть программной, т.е. шифрование реализуется специальной программой, и технической, с помощью специальных технических средств, реализующих алгоритм шифрования.

Криптографические программы представляют собой приложения, способные зашифровывать загружаемые пользователем файлы для передачи их по каналам связи и/или последующего хранения. Открытый и секретный ключи генерируются на основе генерации случайных чисел. Шифраторы позволяют также расшифровывать ранее закодированные файлы при помощи секретного ключа.

Подобный программный модуль может применяться любыми организациями, сохранение конфиденциальности информации которых имеет важное стратегическое значение. Кроме того, его можно использовать в составе других программных комплексов, к примеру, для шифрования паролей в целях разграничения доступа к ресурсам и/или разграничения прав доступа сотрудников к различным документам. Помимо этого подобные системы должны легко интегрироваться с уже существующими корпоративными системами.

Тем не менее, не стоит забывать, что на сегодняшний день не существует одного абсолютно надежного метода защиты. Наиболее полную безопасность можно обеспечить только при комплексном подходе к этому вопросу. Необходимо постоянно следить за новыми решениями в этой области, и по возможности обновлять программное и аппаратное обеспечение.

Размещено на Allbest.ru

Подобные документы

История криптографии. Сравнение алгоритмов шифрования, применение в операционной системе. Анализ продуктов в области пользовательского шифрования. Включение и отключение шифрования на эллиптических кривых. Использование хеш-функции. Электронная подпись.

курсовая работа , добавлен 18.09.2016

Перевод исходного текста и первого подключа в двоичную последовательность. Логическое сложение с исключением. Открытый и закрытый ключи в алгоритме шифрования RSA. Шифрование и расшифрование. Электронная цифровая подпись. Применение функции хеширования.

контрольная работа , добавлен 28.03.2012

Симметричные криптосистемы как способ шифрования, в котором для шифрования и расшифровывания применяется один и тот же криптографический ключ. Разбор и реализация шифрования алгоритма: простая и двойная перестановка, перестановка "магический квадрат".

курсовая работа , добавлен 11.03.2013